Пентагон "заказал" анонимов. Власти США заплатили университету Карнеги-Меллона за взлом Tor

Прошлой осенью между руководством Tor Project, учеными из университета Карнеги-Меллона и ФБР разгорелся скандал. Тогда глава Tor Project заявил, что власти заплатили ученым за взлом сети Tor не менее миллиона долларов, и те разработали для спецслужб методику, которая впоследствии была использована для деанонимизации пользователей. Университет Карнеги-Меллона и ФБР категорически отрицали такую возможность. Но теперь федеральный судья в Вашингтоне подтвердил подозрения руководства Tor: ученым действительно заплатили, только не ФБР, а Министерство обороны США.

[Xakep.ru, 13.11.2015, "ФБР заплатило из университета Карнеги-Меллона $1 млн за взлом Tor": Представители Tor Project рассказали, что их главное доказательство — это масштабная атака, которую они зафиксировали в июле 2014 года. Тогда команда обнаружила, что в сети появились сотни новых узлов, которые модифицируют Tor-протокол, подменяя заголовки, с целью отследить скрытые веб-серверы, размещенные в «луковой» сети, а также пользователей.

Атака длилась с февраля по июль 2014 года. Неизвестные разоблачали реальные IP-адреса пользователей, используя комбинации нодов и выходных релеев, а также ряд уязвимостей в самом Tor-протоколе. В июле 2014 года, когда атаку заметили, команда Tor Project выпустила экстренное обновление, закрыв уязвимости, которые использовали неизвестные, а также предотвратив их использование в будущем. Но кто именно стоял за этой кампанией, оставалось до конца неизвестно.

Подозрения, впрочем, возникли сразу, когда представители Университета Карнеги-Меллона, в лице Майкла Маккорда (Michael McCord) и Александра Волынкина (Alexander Volynkin), отменили свой доклад на конференции Black Hat в прошлом году, без объяснений и причин. Темой их выступления должна была стать (сюрприз!) деанонимизация пользователей Tor. В докладе обещали рассказать о «деанонимизации сотен тысяч пользователей Tor и тысяч скрытых сервисов [сайтов] за пару месяцев», при этом исследователи использовали оборудование, стоившее им всего $3000. На конференции также обещали привести реальные примеры, изобличающие «педофилов и наркодилеров». Однако когда команда Tor Project заметила атаку и закрыла все «дырки», чтение доклада вдруг сорвалось, что не могло не вызвать подозрений. — Врезка К.ру]

В ноябре 2015 года руководитель Tor Project Роджер Динглдайн (Roger Dingledine) в официальном блоге обвинил исследователей CERT (Computer Emergency Response Team) университета Карнеги-Меллона во взломе сети Tor в 2014 году. Он писал, что за данное «исследование» ученым заплатило ФБР, выделив университету не менее миллиона долларов.

Представители ФБР довольно оперативно опровергли эту информацию, сообщив, что «заявления Динглдайна ошибочны». Представители университета тоже опубликовали официальный ответ на обвинения руководителя Tor Project. Впрочем, их сообщение выглядело весьма странно и непрозрачно намекало, что спецслужбы вовсе не платили им за проведение исследования сети Tor, поиск уязвимостей в ней и разработку способов деанонимизации пользователей. Из послания можно было понять, что ученых просто обязали работать в этом направлении, вручив им повестку.

Новые подробности утихшего было спора всплыли вместе с новым судебным документом [PDF] по делу одного из «лейтенантов» Silk Road 2 — Брайана Ричарда Фаррелла (Brian Richard Farrell). Еще минувшей осенью Динглдайн высказывал мысль, что Фаррелл был найден и арестован, именно благодаря оплаченному спецслужбами «исследованию». По всей видимости, он был прав.

Из нового документа ясно, что ученые Института технологий разработки программного обеспечения (SEI) при университете Карнеги-Меллона действительно ответственны за взлом Tor в 2014 году. Бумага фактически подтверждает слова представителей университета, так как в судебном документе тоже фигурирует повестка от ФБР, при помощи которой исследователей вынудили поделиться данными. Тем не менее, становится ясно, что ученых все же финансировали, только за этим стояло не Федеральное бюро расследований, а Министерство обороны США.

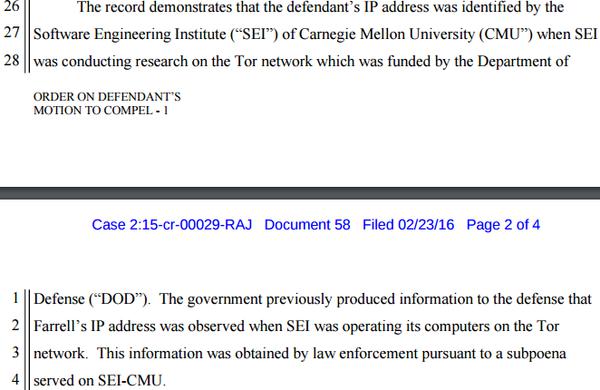

Судебный акт, составленный судьей Ричардом Джонсом (Richard Jones), гласит:

«Записи демонстрируют, что IP-адрес ответчика был выявлен Институтом технологий разработки программного обеспечения (SEI) при университете Карнеги-Меллона (CMU), в ходе проведения SEI исследования сети Tor, которое было спонсировано Министерством обороны США.

IP-адрес Фаррелла был замечен SEI, в ходе работы в сети Tor. Данная информация была получена правоохранительными органами посредством вручения соответствующей повестки SEI-CMU».

О каком финансировании идет речь? Летом 2015 года Министерство обороны продлило контракт с Институтом технологий разработки программного обеспечения. Общая стоимость этого контракта была оценена в $1,73 миллиарда. По словам представителей университета Карнеги-Меллона, это сделало SEI единственным исследовательским центром, чья работа сфокусирована на софтверной безопасности и инженерных решениях, и при этом спонсируется федеральными правительством.

Смотрите также:

- 2016/02/29Сергею Доронину припомнили миллиард. Депутат ГД уклоняется от долгов холдинга "Абсолют Агро", который подарил своей матери

- 2016/02/29"Газпром" "сбывает" мечты Кирилла Селезнева. Топ-менеджер монополии откачивает миллиарды через "инвестиционные" схемы своего сводного брата Ивана Миронова

- 2016/03/01Ильгиза Валитова взяли за птичьи права. Бывший топ-менеджер ВЭБа пытался получить долю в "Евродоне" в обмен на кредиты

- 2016/03/01Анна Попова принимает американские БАДы. Глава Роспотребнадзора вместо борьбы с гриппом зачищает рынок биодобавок

- 2016/03/01Суд национализировал "Lexus RX 350" мужа чиновницы администрации

- 2016/03/01Оптимизация здравоохранения: в свердловской больнице избит 92-летний ветеран ВОВ

- 2016/03/01Страх и ненависть в Елабуге

ENG

ENG

Комментарии:

Написать комментарий